La ciberseguridad en una empresa es uno de los elementos más importantes y que conviene siempre tener con las últimas actualizaciones. Esto conlleva procesos y operaciones complejos, así como la configuración de accesos y contraseñas que con el tiempo pueden complicar la gestión debido al alto número de empleados que existen en una organización.

Por fortuna, existe un sistema que ayuda a las organizaciones a tener un mejor control de su información de accesos y que permite dar de alta y baja a múltiples usuarios de forma sencilla. Esto es posible gracias al single sign-on o SSO.

Para conocer todo lo que necesitas sobre el sistema SSO, te preparamos este contenido. Sigue leyendo.

Qué es SSO

Es un servicio de autenticación de usuario y sesión que permite a un individuo tener acceso a una o varias aplicaciones. El nombre y la contraseña es el tipo de acceso más común y facilita la administración de varias cuentas.

El SSO funciona sobre la relación de confianza establecida entre una aplicación, conocida como proveedor de servicios, y un proveedor de identidad. A menudo, la confianza se basa en un certificado que se intercambia entre ambos proveedores y puede usarse para firmar información de identidad y confirmar que las fuentes son de fiar.

Bajo este método, los datos de identidad toman la forma de tokens que contienen bits de información de identificación sobre el usuario, por ejemplo, su correo electrónico o nombre de usuario.

Para qué sirve el SSO

El SSO hace posible que las funciones transfieran la responsabilidad de autenticar a los usuarios a alguna otra aplicación o servicio. Su objetivo principal es simplificar y mejorar la experiencia del usuario al eliminar la necesidad de recordar y administrar múltiples contraseñas.

Al utilizar el SSO, los usuarios pueden iniciar sesión una vez y acceder a varias aplicaciones y servicios sin tener que volver a autenticarse en cada uno por separado, lo que aumenta la seguridad, al mismo tiempo que simplifica el acceso a sistemas y recursos en línea.

También sirve para mejorar la productividad al reducir los tiempos de inicio de sesión.

Ventajas y desventajas del SSO

Ventajas del SSO

- Mayor comodidad para los usuarios: al tener solamente una credencial de inicio de sesión para acceder a múltiples aplicaciones se simplifica la experiencia de usuario.

- Ahorro de tiempo: reduce el tiempo y esfuerzo dedicado a recordar y administrar múltiples contraseñas.

- Incremento de la seguridad: disminuye la probabilidad de exposición a ataques de phishing o robo de contraseñas.

- Facilitación de la gestión de cuentas: simplifica la creación, modificación o eliminación de cuentas de usuario, lo que beneficia a los departamentos de TI (tecnologías de la información).

- Mayor productividad: los usuarios pueden acceder rápidamente a las aplicaciones y recursos necesarios.

- Consistencia en políticas de seguridad: permite aplicar políticas de seguridad uniformes en todas las aplicaciones.

- Control centralizado: facilita la administración de accesos y permisos desde una ubicación central.

Desventajas del SSO

- Mayor riesgo si se ve comprometido: si la cuenta SSO es hackeada, el atacante podría acceder a múltiples aplicaciones y servicios, lo que aumenta el riesgo.

- Dependencia de proveedores: a menudo depende de un proveedor o servicio central, lo que puede generar vulnerabilidades si ese proveedor es comprometido o sufre una interrupción.

- Proceso complejo para implementarlo: configurar un sistema SSO puede ser complicado y requerir inversión en tiempo y recursos.

- Problemas de incompatibilidad: algunas aplicaciones pueden no ser compatibles con todos los sistemas de SSO, lo que requerirá soluciones personalizadas.

- Costos asociados: pueden existir costos asociados con la implementación y mantenimiento de una solución SSO.

Características del SSO

Acceso único

Permite a los usuarios iniciar sesión una vez y acceder a múltiples aplicaciones y servicios sin necesidad de volver a autenticarse para cada uno de ellos.

Centralización de la autenticación

Utiliza un proveedor de identidad central (IdP) para autenticar a los usuarios en lugar de depender de autenticaciones individuales en cada aplicación o servicio.

Seguridad mejorada

Reduce el riesgo de contraseñas débiles o comprometidas, ya que los usuarios solo tienen que recordar una sola contraseña fuerte para el acceso al SSO.

Control centralizado

Permite a los administradores de tecnologías informáticas gestionar y controlar el acceso de los usuarios a todas las aplicaciones desde un solo punto central.

Ágil experiencia de usuario

Simplifica el proceso de inicio de sesión, lo que reduce la fricción.

Integración con estándares de seguridad

El SSO suele utilizar protocolos de seguridad estándar, como SAML (security assertion markup language) o OAuth para garantizar la protección en la transmisión de datos de autenticación.

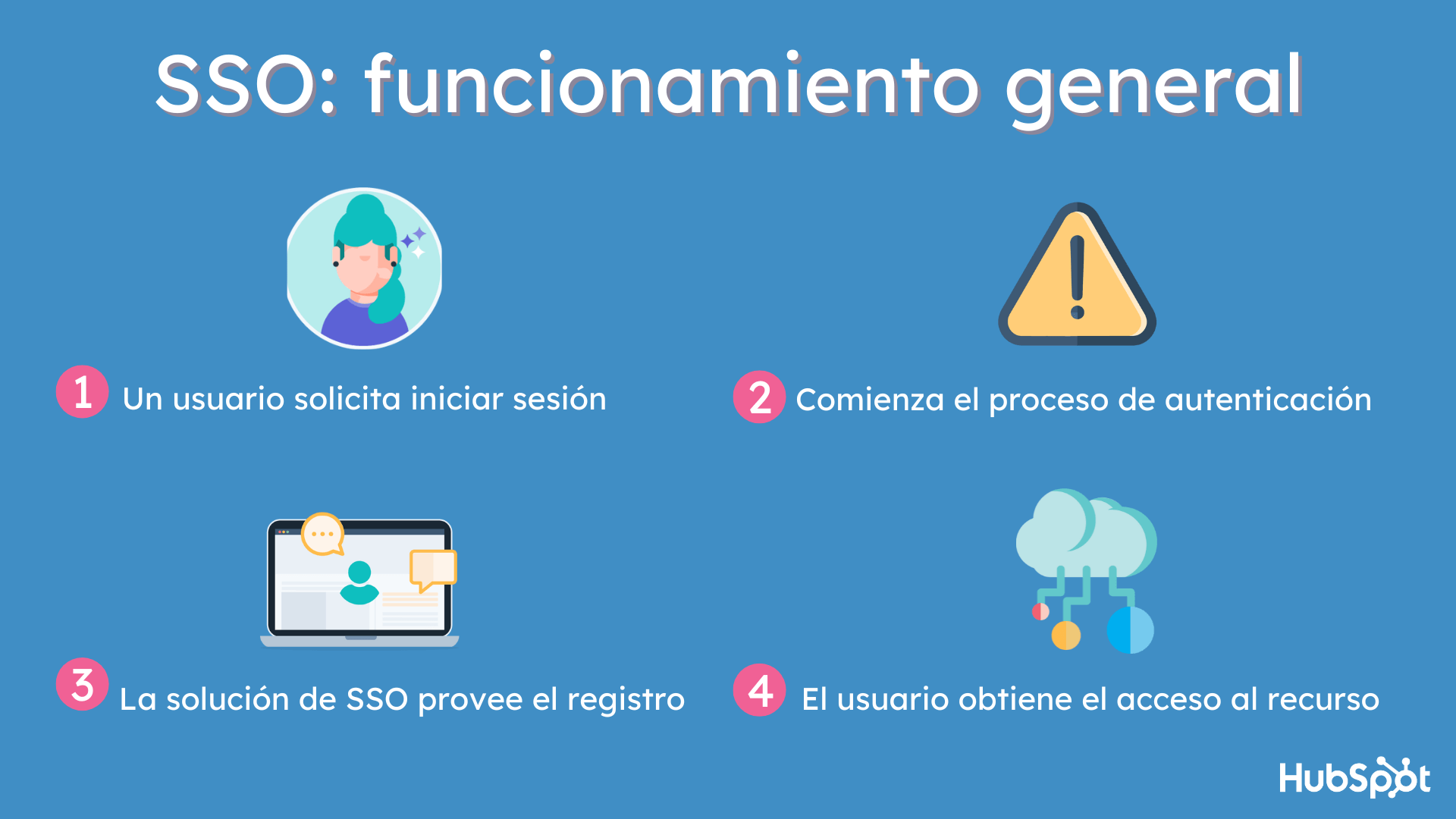

Cómo funciona el SSO

En general, funciona mediante la creación de un punto central de autenticación, conocido como el «proveedor de identidad» (IdP), que verifica las credenciales del usuario (por ejemplo, nombre de usuario y contraseña) en el inicio de sesión inicial.

Una vez autenticado, el IdP emite un token de seguridad, conocido como «token de acceso», que se almacena en el dispositivo del usuario o se mantiene en una sesión activa. Cuando el usuario intenta acceder a otra aplicación o servicio, en lugar de ingresar nuevamente sus credenciales, se envía el acceso a la aplicación deseada. Esta verifica el token de acceso con el IdP y, si es válido, permite al usuario acceder sin necesidad de proporcionar sus credenciales nuevamente.

Algunos parámetros para asegurar la identidad de un usuario pueden ser la autenticación de dos factores (2FA) o biometría. Los tokens representan un alto grado de confidencialidad y seguridad, ya que en caso de ser interceptados por un hacker (o si el sistema del proveedor es atacado) la contraseña e identidad del usuario permanecen seguras.

Veamos entonces los tipos de single sign-on que existen.

1. SAML 2.0

SAML 2.0 (por sus siglas en inglés, security access markup language) es el tipo de SSO más común. Es una forma de codificar texto que se usa para intercambiar información de identificación. Tiene un estándar abierto, por lo que cualquier persona puede tener acceso a la documentación y es contrario al estándar de propietario o estándar cerrado, el cual pertenece a una determinada empresa y nadie más puede tener permiso para utilizarlo.

Un ejemplo fácil de comprender es el HTML, que significa lenguaje de marcado de hipertexto. En este caso, los elementos entre corchetes alrededor del texto (<body>Ejemplo</body>) son comandos que convierten el texto en lenguaje de máquina y SAML 2.0 lo cifra de una manera segura.

El uso de SAML 2.0 para SSO puede verse de la siguiente manera:

- Existen tres partes: el cliente (un usuario o navegador web), el servidor de recursos (la aplicación a la que quieres acceder) y el servidor de autorización (el proveedor de SSO).

- Los tres intercambian información cuando hay un nuevo intento de inicio de sesión en un navegador web al servidor de recursos.

- Esta solicitud se manda para iniciar sesión en la aplicación, luego se solicitan al proveedor de SSO las credenciales de inicio de sesión en SAML 2.0; el usuario debe aceptar proporcionar la información a la aplicación a través del proveedor y luego esa información de identificación se envía a SAML 2.0, y listo.

Puede ser un tanto complejo, pero son procesos en los que cualquier usuario ha estado involucrado normalmente. Además, todo se realiza en cuestión de segundos.

2. OAuth2

El tipo de SSO conocido como OAuth2 tiene un proceso similar al SAML 2.0, pero con ciertas diferencias. La más notable es su optimización; mientras que SAML está especializado para aplicaciones web, OAuth es más adecuado para aplicaciones nativas; por ejemplo, las de los teléfonos inteligentes.

Más allá de esto son iguales: dos estándares para transferir información de identificación que cifran y convierten los datos introducidos en un código legible solo por máquina. El OAuth2 es un estándar más reciente y versátil, pero su uso no supera al de SAML 2.0.

3. CAS

El servicio de autenticación central o CAS se diferencia del SAML 2.0 al usar la comunicación de servidor a servidor. Mientras que la máquina del cliente se utiliza para iniciar la solicitud de token, la verificación final es gestionada mediante una comunicación de fondo entre el servidor CAS y el proveedor de servicios.

Este tipo de SSO lo usan las organizaciones educativas debido a la dependencia de esa verificación adicional y más directa.

4. Shibboleth

Este tipo de protocolo SSO también lo utilizan las entidades educativas, sobre todo cuando un gran número de instituciones comparten aplicaciones o servicios. Si bien Shibboleth se creó con SAML como base, usa Discovery Service para mejorar su organización de datos en una gran cantidad de fuentes. Este tipo de SSO ayuda a automatizar el análisis de metadatos para manejar actualizaciones de certificados de seguridad y otras configuraciones establecidas por instituciones individuales.

5. Tarjeta inteligente

Las tarjetas inteligentes basadas en SSO le piden al usuario final utilizar una tarjeta con las credenciales de inicio de sesión para el primer acceso. Una vez hecho esto, el usuario no tendrá que volver a ingresar los nombres de usuario o contraseñas. Estas tarjetas son capaces de almacenar certificados o passwords.

6. SSO personalizado

El último tipo de SSO es el personalizado, que puedes crear con base en necesidades específicas. Su desarrollo no es altamente recomendable, pues se debe configurar un servidor de autorización y establecer un estándar para comunicar información de identificación; asegurarte de que todo sea seguro y garantizar que todas las aplicaciones utilizadas por tu empresa puedan comunicarse bajo ese estándar.

Suena complicado porque lo es. Por ello, existen más tipos de SSO menos complejos y más fáciles de implementar, pero si es la opción que más ventajas te ofrece y tienes los recursos necesarios, puedes utilizarla.

5 herramientas de SSO indispensables

Ahora que ya conoces los tipos de SSO más utilizados, te compartimos una serie de herramientas que harán posible implementar un single sign-on de manera adecuada en tu organización.

1. Duo + Cisco

Imagen de Duo

Duo cuenta con todas las funciones de SSO y está basado en una aplicación para smartphone equivalente a las aplicaciones de gestión móvil. Soporta diversos métodos de autenticación adaptativa. Con este software puedes proteger tus aplicaciones y datos a escala bajo un modelo de seguridad zero trust, que verifica la identidad del usuario y estado del dispositivo en cada intento de inicio de sesión. Sus principales objetivos son generar confianza en el usuario y dispositivo, obtener la visibilidad de dispositivos y habilitar el acceso seguro a todas las aplicaciones.

2. Keeper

Imagen de Keeper

Keeper es un gestor de contraseñas y bóveda digital que utiliza cifrado del tipo AES de 265 bits y PBKDF2. Su principal función es reducir el riesgo de infracciones de datos. Puede ser utilizado en navegadores web, equipos informáticos y dispositivos móviles. Entre sus principales funciones se encuentran la creación de contraseñas aleatorias de alta seguridad para usuarios y la gestión de acceso de usuario a datos confidenciales.

3. LastPass

Imagen de LastPass

LastPass brinda una ubicación central desde la cual los usuarios pueden administrar todos los inicios de sesión y contraseñas de los colaboradores que conforman una empresa. Puede usarse en múltiples dispositivos y su edición empresarial proporciona gestión segura, ya que ofrece más de 50 políticas integradas y configurables para establecer los requisitos de contraseña maestra y restringir el acceso a dispositivos y ubicaciones específicas.

4. Rippling

Imagen de Rippling

Rippling es un tipo de sistema SSO específico para el área de Recursos Humanos y Tecnologías de la Información con el que pueden gestionar las altas y procesos de cada empleado. Todo se realiza en una misma plataforma versátil y fácil de usar. Su función principal es configurar o desactivar el alta de un empleado a la nómina, su seguro de salud, dar acceso a la computadora empresarial y a aplicaciones como Gmail o Slack, y automatizar el trabajo administrativo.

5. Okta

Imagen de Okta

Okta es un proveedor líder en SSO y cuenta con dos versiones adaptables que sirven para detectar la ubicación, los dispositivos y los parámetros de red para evitar ataques de falsificación. En sus últimas actualizaciones incluyeron el servicio de gestión del ciclo de vida para Office 365, integración de directorios con AD o LDAP y aprovisionamiento automático.

¿Ya habías escuchado antes sobre la importancia del SSO? Es tiempo de aumentar tu nivel de ciberseguridad y tendrás la seguridad de que nadie fuera de tu empresa puede acceder a tu plataforma empresarial, aplicaciones y documentos confidenciales.